Uma das vantagens do Linux é ser um sistema livre, que pode ser adaptado para qualquer usuário e ter qualquer utilidade. Justamente por ser tão fácil de adaptar, o Linux possui alguns efeitos colaterais e o principal deles está na quantidade de distribuições diferentes que acabam confundindo o usuário.

Com a vertente mais utilizada do Linux, o Ubuntu, não é diferente. O sistema da Canonical tem versões para uso pessoal, uso educacional, servidores, netbooks divididos em várias outras denominações como Kubuntu, Edubuntu, Lubuntu e outros.

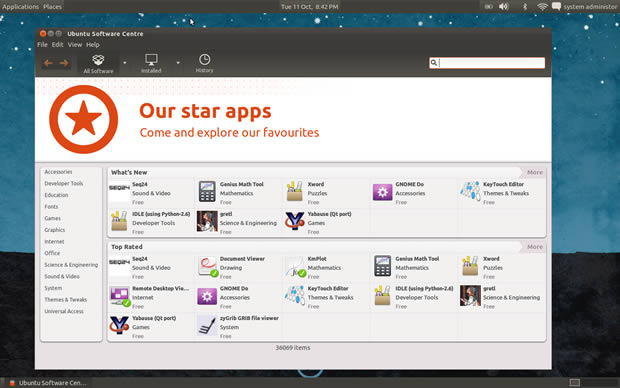

O Ubuntu é um sistema para desktop amigável e fácil de usar, grátis, com suporte profissional e uma das maiores comunidades Linux do mundo. O sistema da Canonical é ideal para quem está iniciando no mundo do Linux.

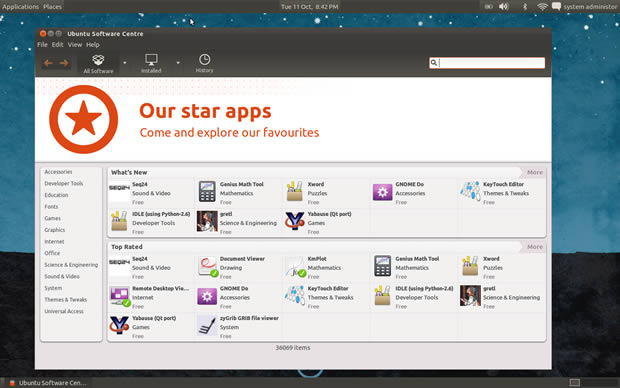

Ubuntu

Ubuntu

Atualmente o Ubuntu utiliza a Interface Unity como padrão. Isso agradou muitos usuários, mas muitos não gostaram da modificação e preferiram voltar para o padrão do Gnome.

O Ubuntu vem com vários programas já instalados, como o LibreOffice, Firefox, Cliente de Mensagens Instantâneas, entre outros. Ao contrário do Windows, basta instalar e começar a utilizar. Requisitos mínimos: Pentium IV 1GHZ, 512MB de RAM e 5GB de espaço livre em disco.

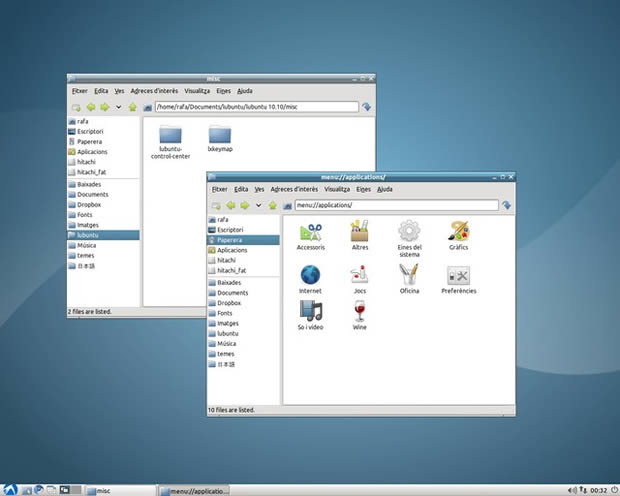

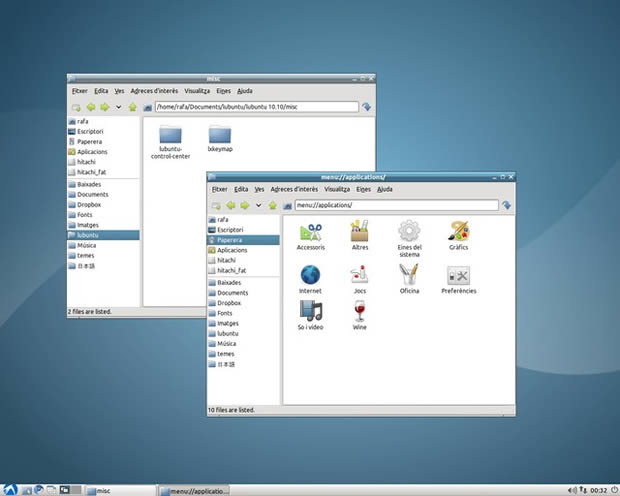

O

Lubuntu é uma variante do Ubuntu mais leve, com menos fome de recursos e mais eficientes em termos energéticos usando aplicativos leves e LXDE como interface gráfica padrão.

Lubuntu ou Light Ubuntu (Foto: Reprodução)

Lubuntu ou Light Ubuntu (Foto: Reprodução)

Lubuntu é direcionado ao usuário comum que utiliza netbooks e computadores com baixo desempenho. Esses usuários podem não saber como usar ferramentas de linha de comando, e na maioria dos casos, eles simplesmente não têm recursos suficientes para rodar todos os efeitos visuais ou conhecimento para utilizar todos os recursos de distribuições mainstream. Requisitos mínimos: Pentium II com 128MB de memória RAM.

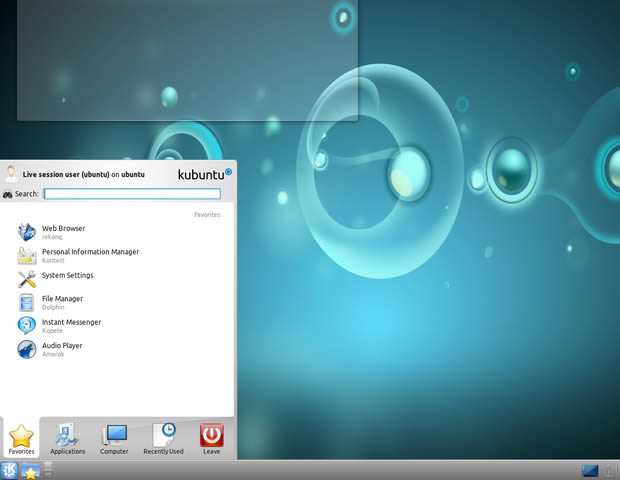

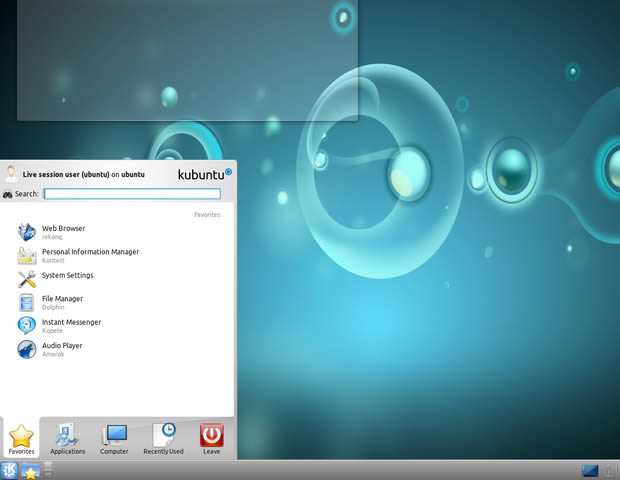

O

Kubuntu é apenas uma versão do Ubuntu que utiliza a Interface KDE ao invés do Gnome ou do Unity. Ela é voltada para pessoas que tem problemas com o Gnome/Unity ou que preferem o KDE como Interface gráfica padrão.

Kubuntu (Foto: Reprodução)

Kubuntu (Foto: Reprodução)

Os programas padrão do Kubuntu são feitos especialmente para o KDE, por exemplo, o navegador de Internet Konqueror e o media player Amarok. Requisitos mínimos: Pentium IV 1GHZ, 512MB de RAM e 5GB de espaço livre em disco.

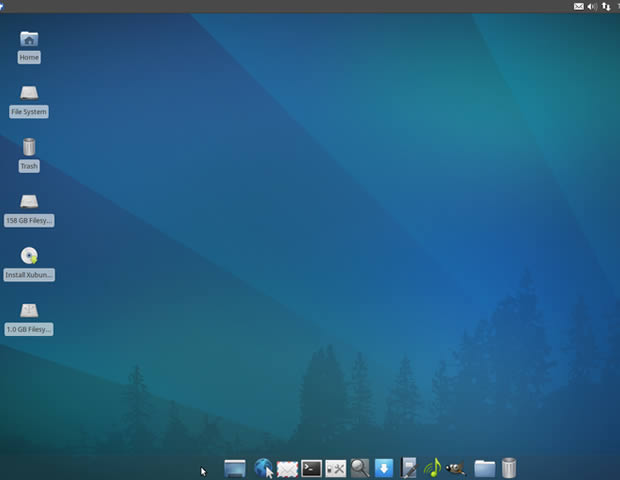

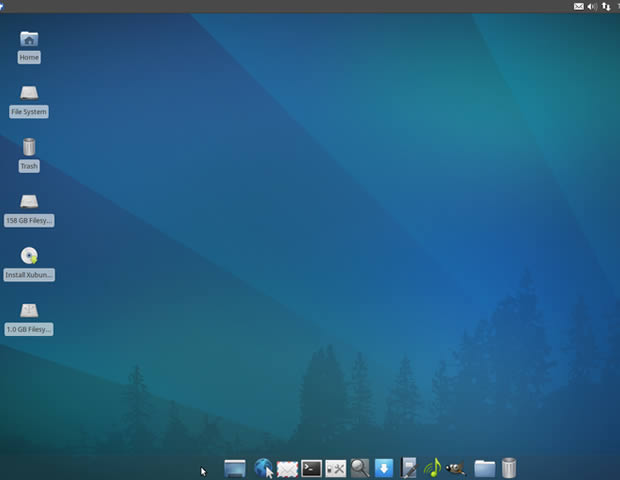

O

Xubuntu utiliza gerenciador de janelas XFCE, que por ser mais leve que o GNOME e o KDE, pode rodar facilmente em computadores com pouca memória RAM e capacidade de processamento.

Xubuntu (Foto: Reprodução)

Xubuntu (Foto: Reprodução)

Embora não seja tão leve quanto o Lubuntu, o Xubuntu pode ser uma boa opção para netbooks com mais de 512 MB de RAM. Requisitos mínimos : 512 MB de RAM.

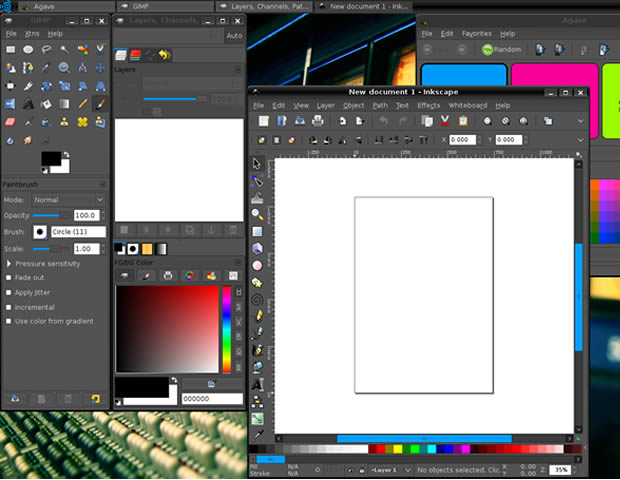

O

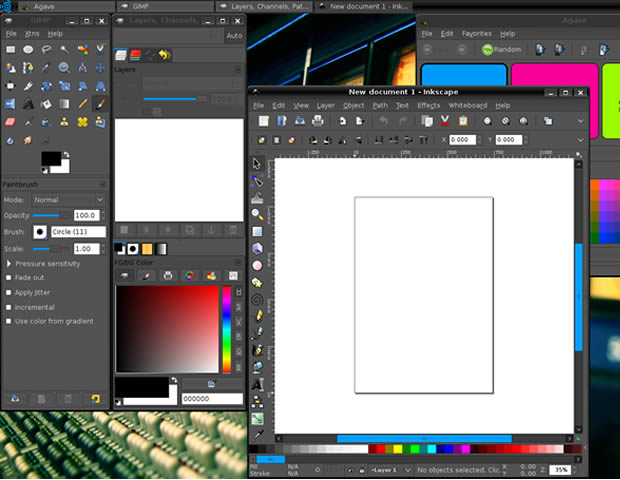

Ubuntu Studio é uma versão modificada do Ubuntu para edição multimídia. Amodificações começam no Kernel (núcleo do sistema) que é adaptado para ter um melhor acesso a placas de som e placas de vídeo, otimizando o uso de programas de edição de imagem, som, vídeo e modelagem 3D.

Ubuntu Studio

Ubuntu Studio

Esta versão já vem com vários programas de edição instalados, como o Blender (modelagem 3D), O Gimp (editor de imagens) e o Audacity (Editor de áudio). Requisitos mínimos: Pentium IV 1GHZ, 512MB de RAM e 5GB de espaço livre em disco. Recomenda-se placa de vídeo 3D.

Mythbuntu é uma variação do Ubuntu centrada na criação de um sistema de reprodução de vídeos. Usa o Xfce como gerenciador de janelas para deixar o máximo de RAM e processador da máquina disponível para os vídeos. Além de tocar vídeo, o MythTV também pode gravar conteúdo, se o computador tiver placas de captura instaladas.

Mythbuntu

Mythbuntu

O sistema Mythbuntu também pode funcionar como um servidor de streaming para o conteúdo armazenado, já que vários programas e dispositivos de vídeo podem se conectar a uma instalação do MythTV. Requisitos mínimos: 1GB de memória, processador Pentium IV ou superior.

O

Edubuntu é uma versão do Ubuntu voltada para o ambiente escolar. A principal diferença entre ele e o Ubuntu está nos programas pré-instalados. Além dos programas padrão do Ubuntu, ele inclui uma grande quantidade de programas para todas as fases escolares, da pré-escola até o ensino superior.

Edubuntu

Edubuntu

Além disso, é possível configurar o Edubuntu para funcionar como servidor de boot para terminais burros, o que é ideal para telecentros e outras instituições de ensino. Requisitos mínimos: 1 GB de RAM, 15 GB de espaço no HD e processador Pentium IV ou superior.

O

Ubuntu Server é voltado para servidores. Ele não possui interface gráfica e possui uma grande quantidade de programas voltados para a administração de servidores.

Os usos do Ubuntu Server variam entre um simples compartilhamento de Internet num condomínio, com proxy, cachê e controle de banda até no uso como um servidor de páginas de internet. Requisitos mínimos: Depende da aplicação desejada.

O

Ubuntu Rescue Remix é voltada para a recuperação de dados perdidos no computador, para peritos criminais e especialistas em computação que precisam utilizar funções de recuperação de arquivos.

Aí estão as principais versões do Ubuntu para você escolher. Qual você prefere?

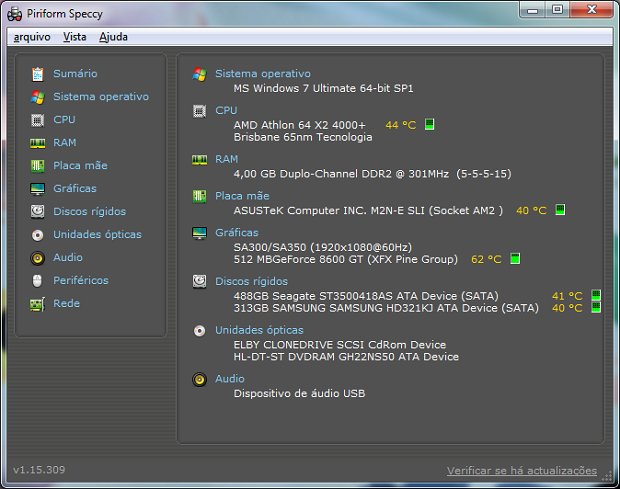

Speccy da Piriform

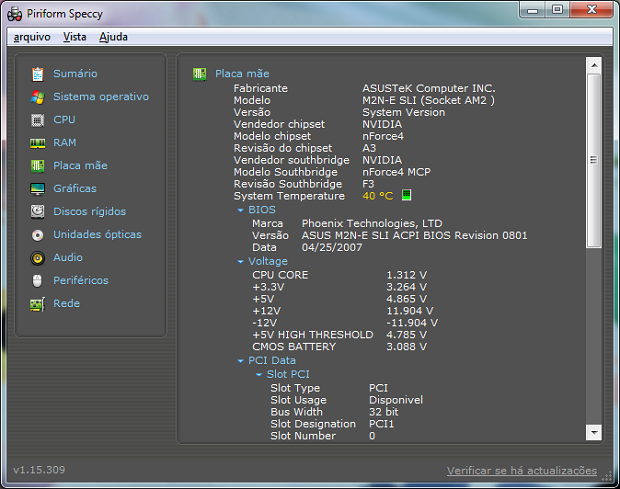

Speccy da Piriform  Speccy da Piriform

Speccy da Piriform  Acessando as configurações de segurança

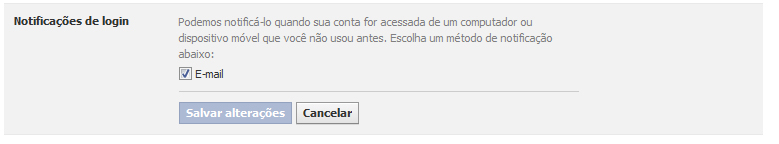

Acessando as configurações de segurança  Receba notificações por email caso sua conta seja acessada em outro computador

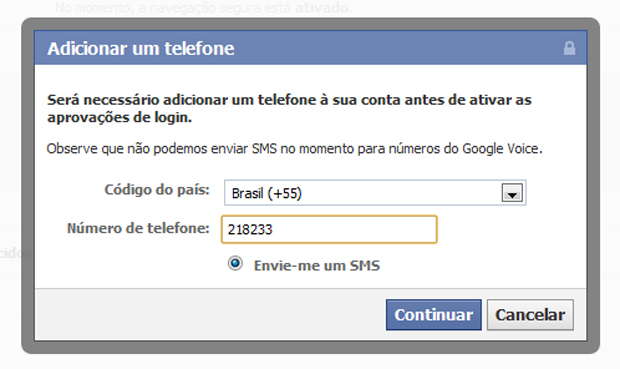

Receba notificações por email caso sua conta seja acessada em outro computador  Adicione um número de telefone à sua conta

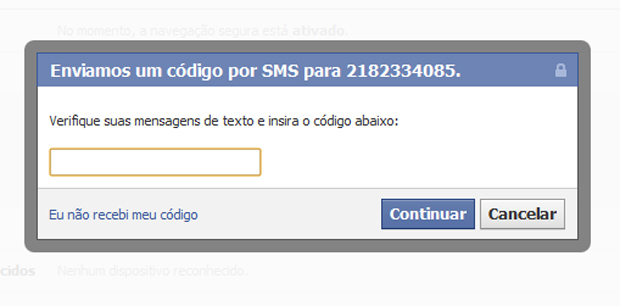

Adicione um número de telefone à sua conta  Insira o código de ativação recebido por SMS

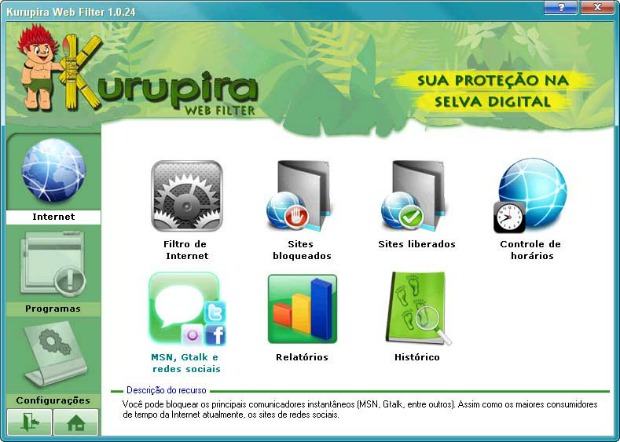

Insira o código de ativação recebido por SMS  Escolha a opção referente às redes sociais e MSN (Foto: Reprodução)

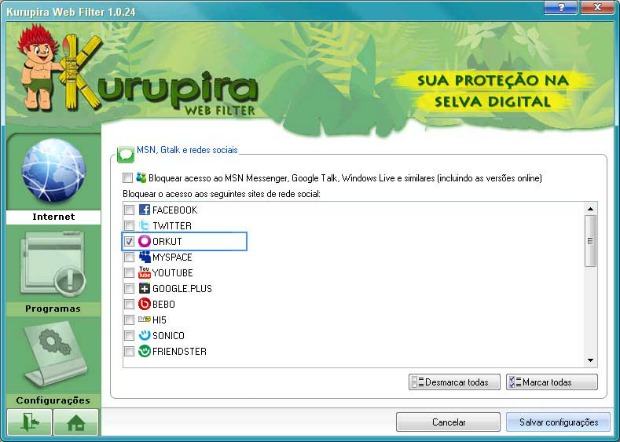

Escolha a opção referente às redes sociais e MSN (Foto: Reprodução) Marque o que deseja bloquear (Foto: Reprodução)

Marque o que deseja bloquear (Foto: Reprodução) Aviso de página bloqueada (Foto: Reprodução)

Aviso de página bloqueada (Foto: Reprodução) App. Mafia Wars 2 dentro do Facebook

App. Mafia Wars 2 dentro do Facebook  Tela para autorização de acesso do aplicativo a sua conta do Facebook.

Tela para autorização de acesso do aplicativo a sua conta do Facebook.  Troca da opção de email nas permissões do Aplicativo

Troca da opção de email nas permissões do Aplicativo  Microsoft incentiva usuários a migrarem do Window XP para o Windows 7 (Foto: Reprodução)

Microsoft incentiva usuários a migrarem do Window XP para o Windows 7 (Foto: Reprodução)

Ubuntu

Ubuntu  Lubuntu ou Light Ubuntu (Foto: Reprodução)

Lubuntu ou Light Ubuntu (Foto: Reprodução) Kubuntu (Foto: Reprodução)

Kubuntu (Foto: Reprodução) Xubuntu (Foto: Reprodução)

Xubuntu (Foto: Reprodução) Ubuntu Studio

Ubuntu Studio Mythbuntu

Mythbuntu Edubuntu

Edubuntu